文章图片

文章图片

文章图片

近年来 , 随着网络安全领域的较量加剧 , 越来越多的高科技间谍设备浮出水面 。

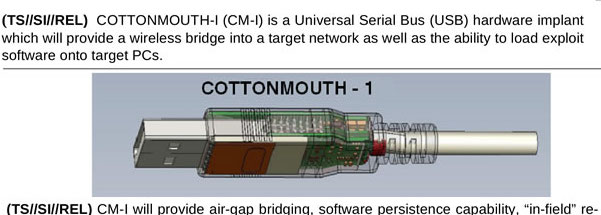

近日 , 《央视新闻》报道 , 中国国家网络安全机构发布报告 , 揭露了美国国家安全局(NSA)利用一种代号为“水腹蛇”(COTTONMOUTH)的窃密装置 , 对中国以及其他国家的关键网络基础设施进行秘密入侵 。

这些设备通常伪装成USB接口或键盘 , 表面看似普通 , 却具备极其强大的窃密功能 。 那么 , “水腹蛇”究竟是什么?NSA是如何利用这些设备展开间谍活动的?本文将带你一探究竟 。

水腹蛇装置是什么?“水腹蛇”装置属于NSA的“定制访问操作”(Tailored Access Operations TAO)部门开发的高科技间谍工具系列之一 。

具体来说 , “水腹蛇”系列包括多个型号 , 如COTTONMOUTH-I、COTTONMOUTH-II和COTTONMOUTH-III等 , 它们的外形往往伪装成USB插头、以太网接口等日常常见的硬件设备 , 因此具有很强的隐蔽性 。

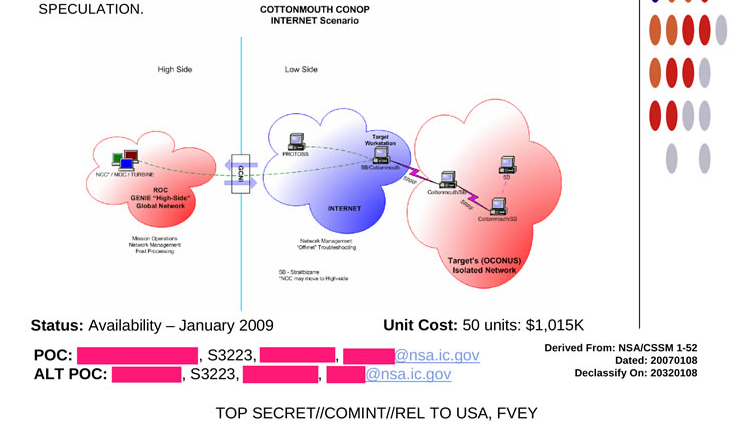

这些装置的核心功能是通过无线信号将数据传输回NSA , 使其能够绕过传统的网络安全防护措施 , 进入物理隔离(air-gapped)的网络中 。

这意味着 , 即便目标计算机没有连接互联网 , NSA也能通过“水腹蛇”获取其中的数据 。 这类设备通常会搭载射频(RF)信号传输模块 , 并具备强大的加密功能 , 以确保数据的安全性和隐秘性 。

“水腹蛇”设备利用了内置的无线发射模块 , 能够与一个名为“Nightstand”的中继站进行通信 , 中继站可以距离目标设备达八英里远 。 通过这种方式 , “水腹蛇”可以在不需要互联网连接的情况下完成数据传输 , 具备极强的隐蔽性和灵活性 。

另外 , 这些设备还内置了恶意代码注入模块 , 可以将特定的恶意软件加载到目标设备上 , 以实现进一步的控制和监控 。

例如 , COTTONMOUTH-I设备可以作为无线桥接器 , 将物理隔离的设备接入到NSA的网络监控系统中 。 通过这种手段 , NSA可以在远程控制设备、注入恶意代码的同时 , 将窃取的数据加密后传回 。

“水腹蛇”装置的操作流程通常包含以下几个步骤:

- 物理植入:在设备送达目标之前 , NSA会通过“截获”行动将其物理植入目标硬件设备中 。 这些设备可能在运送过程中被秘密篡改 , 以确保不被发现 。

- 无线监控:在设备到达目标后 , 通过“水腹蛇”的无线模块 , 将目标设备连接到NSA的远程监控系统 。

- 数据回传:一旦设备激活并开始窃密 , 数据将通过加密的射频信号传输到NSA的中继站 , 最终被收集和分析 。

美国被指控利用“水腹蛇”设备获取中国方面及关键基础设施的敏感数据 。 这些数据可能包括政府通信、经济和军事机密等 , 这对中国的国家安全构成严重威胁 。

“水腹蛇”装置不仅被用于中国 , 还曾被部署到多个其他国家和地区 。 尤其在伊朗核设施事件中 , NSA通过类似的网络入侵手段实施了数据窃取和系统破坏 , 这引发了广泛的国际争议 。

随着网络安全领域的技术更新 , NSA的这种窃密设备也在不断升级 。 NSA不仅将其用于窃密 , 还可能利用它们对目标国家的重要基础设施进行网络攻击 。

这类设备的存在使得全球网络安全面临更加严峻的挑战 , 中国也需要在网络安全防护和反监控技术上进一步提升 , 以应对这类复杂的威胁 。

总的来说 , “水腹蛇”设备是美国NSA长期以来在全球范围内实施窃密和网络监控的重要工具之一 。 通过了解其功能和原理 , 咱们广大公众应提高警惕 , 防止被类似的高科技间谍设备侵害 。

美国NSA的“水腹蛇”装置在全球的间谍行动美国NSA一直以来被指控在全球范围内利用“水腹蛇”(COTTONMOUTH)装置执行多个高风险的间谍任务 , 特别是在与中国、伊朗和其他关键国家的对抗中更为显著 。

这些行动通常涉及窃取敏感信息、进行网络监控 , 甚至是通过特定恶意软件进行破坏性操作 。 以下是几起相关的间谍活动案例 , 展示了NSA的这些间谍手段如何运用于现实世界中 。

美国对伊朗的网络攻击以“奥运会行动”(Operation Olympic Games)为代表性事件 , 其中最著名的是Stuxnet蠕虫病毒攻击 。

尽管没有确凿证据表明“水腹蛇”设备直接参与了此次行动 , 但NSA在其操作中采用了类似的网络间谍工具 , 用于绕过伊朗核设施的物理隔离网络 , 从而破坏其核离心机系统 。

Stuxnet使得伊朗核计划推迟了数年 , 这不仅展示了网络武器的潜在威胁 , 也暴露了NSA在全球网络攻防中的广泛运用 。

根据《央视新闻》以及其他中国官方媒体的报道 , NSA通过“水腹蛇”设备对中国境内多个主要城市的网络系统进行渗透和监控 。

装置被伪装成普通的USB设备 , 以悄无声息地获取政府、商业和军事机构的敏感信息 。 中国网络安全机构指出 , 这些设备通过无线信号将窃取的数据传回美国的远程服务器 , 威胁中国的国家安全和信息主权 。

这种行动反映了美国在网络间谍领域的高超技术手段 。

美国不仅在与中国的网络对抗中使用类似的装置 , 还利用这些工具获取了许多其他国家的战略信息 , 包括俄罗斯的军事情报、欧洲的贸易数据 , 以及沙特阿拉伯等盟友的敏感通信 。

除了针对特定国家的高风险间谍活动外 , NSA的“水腹蛇”设备还被用于全球范围的情报收集任务 。 例如 , “水腹蛇”装置在中转站与远程服务器之间的无线信号传输技术 , 使得NSA能够在多个地点进行隐蔽监控 。

这些技术手段不局限于某一特定国家 , 而是广泛应用于全球各地的目标网络 , 以获取对美国有战略意义的数据 。

不仅如此 , NSA还通过这些设备进行远程恶意代码注入 , 以便在受监控设备上执行恶意操作或植入后门程序 。

这种高水平的入侵能力引发了其他国家对其网络安全的极大担忧 , 因为这些技术若被恶意复制或利用 , 将对全球网络环境造成难以估量的破坏 。

稍作小结美国NSA的“水腹蛇”装置代表了当今网络间谍技术的最高水平 , 其通过伪装和无线通信手段 , 实现了对物理隔离网络的深度渗透和长时间监控 。

通过回顾NSA在伊朗核设施、对中国网络系统的入侵 , 以及其他国家的情报收集行动 , 我们可以看到 , 网络空间已成为国际竞争的重要战场 。

对于咱们来说 , 面对这种不断升级的网络威胁 , 提升本国的网络防御能力变得尤为重要 。

在未来的全球网络对抗中 , 中国需要加快自主创新步伐 , 加强关键基础设施的网络安全防护 , 以应对来自网络空间的多重挑战 。

这篇文章希望能帮助朋友们更好地理解美国NSA的网络间谍技术及其对全球网络安全环境的潜在威胁 。

【揭秘间谍“水腹蛇”:美国NSA如何利用伪装USB设备对中国窃密】同时 , 也希望引起更多人对网络安全的重视 , 共同推动一个更加安全、稳定的网络环境 。

推荐阅读

- 史上最“反常”双11,天猫京东唯品会公布新玩法

- 2024几乎“零差评”的3款高端机,配置顶级信号强,一步到位用6年

- 荣耀彻底“发飙”,16GB+512GB跌至2468元,顶配旗舰售价亲民了

- 中国“黑科技”横空出世,西方国家求着合作,这项技术究竟有多牛

- 思代尔4UL-170C型马铃薯收获机,外形“怪异”价格“不菲”机型

- 支付宝微信,“瓜分”县城

- 【双11攻略】只选对不选贵!如何选到“甜品级”HiFi耳机?

- 索尼 A7M3:摄影人的得力 “战友”

- 反转来了?苹果库克突然作出决定,外媒:印度工厂成“累赘”?

- 荣耀果断“发飙”,16GB+512GB突降2054元,顶级旗舰售价再创新低